海盗无国界:网络攻击在供应链上的传播

“世界在发展。风险也在变化。我想说,我们现在最关注的风险是网络风险。我认为,这才是真正的风险所在,而不是像全球金融危机那样。”

——美联储主席杰罗姆·鲍威尔,CBS电视台《60分钟》采访,2021.4.11

一、引言

网络犯罪是企业当下最关注的问题之一。一些严重的网络攻击会迅速传播并破坏IT系统的完整性,影响被攻击企业的生产运营,而且还会通过供应链关系进一步影响其客户和供应商的生产能力。尽管网络攻击对生产部门具有如此巨大的破坏力,但是却少有文献对其进行研究。

在该文中,作者研究了一种非常严重的网络攻击,这种攻击超出了其最初目标,并扰乱了部分公司的运营。具体来说,作者以2017年6月27日名为NotPetya的网络攻击为例展开研究。NotPetya是迄今为止历史上最具破坏性的网络攻击,其主要目标是乌克兰。最初的感染媒介是一种软件,乌克兰政府要求该国所有企业使用该软件进行纳税申报。当该软件被黑客入侵时,它在企业间进行传播,包括在乌克兰设有子公司的大型跨国企业。例如,国际航运公司马士基的所有业务都被迫停止,导致其在全球各地的港口发生了混乱。联邦快递的一家子公司也受到影响,从而无法接收和处理订单。

通过研究,作者发现:(1)被攻击的公司遭受了运营中断,并通过供应链对其全球客户的生产能力产生了显著的负面影响,导致这些客户的利润明显降低。(2)网络攻击对客户的影响主要集中于那些替代性供应商较少的客户中。(3)为了应对冲击,维持投资和就业,受影响的客户增加了对外部融资的依赖。(4)在受到冲击后,供应链网络会持续调整,受影响的客户会倾向于终止与被攻击公司间的业务,这表明网络攻击造成的暂时中断,侵蚀了被攻击企业作为可靠供应商的声誉,造成了长期影响。同时,受影响的客户会选择与其他供应商(例如,与被攻击供应商同行业的公司)建立新的贸易关系,特别是那些网络安全风险较小的供应商。

该文的贡献主要体现在以下两个方面:(1)为有关网络犯罪经济学的文献做出了贡献。现有研究大多关注网络风险对金融稳定的影响,与这些研究相反,该文主要关注了破坏性更强、规模更大的网络攻击所导致的运营中断,并通过供应链对整个生产部门经济和金融产生的影响。(2)补充了有关严重冲击后供应链传播的文献,现有文献主要关注自然灾害和信贷冲击两种冲击,该文发现网络攻击引起的严重但暂时性的运营中断可能导致供应链网络的永久重新配置,丰富了内生生产网络的理论文献。

NotPetya的背景

02

Petya是2016年在网络上传播的一款勒索软件。受害者在打开一个自称是求职者简历的PDF文件后遭受病毒感染,从而丧失数据访问权限,在支付比特币后,方可访问数据。2017年6月,一种新的Petya病毒即NotPetya迅速传播,使乌克兰遭受沉重打击。然而,NotPetya的真正目的并不是勒索赎金,而是攻击乌克兰的银行、企业以及政府的计算机网络。NotPetya具有非常大的危害性,能够在没有人工干预的情况下轻松地在网络间传播。它被植入于乌克兰公司广泛使用的税务申报软件,使众多乌克兰公司遭受感染,甚至波及那些在乌克兰设立子公司的大型跨国企业。因此,从某种程度上来看,NotPetya本身就是一次供应链攻击。

数据

首先,为了确定哪些公司受到NotPetya的直接攻击,作者对2017年、2018年提交给美国证券交易委员会的网络文件和道琼斯Factiva数据库(一个国际报纸文章数据库)进行了文本分析。通过检索“Petya”、“NotPetya”和“cyber”等关键词,并进行人工比对确定了被NotPetya直接攻击的公司。同时排除了乌克兰和俄罗斯的公司,以及无法与其他数据集匹配的非上市公司。经过处理,作者确定了8家被NotPetya直接打击的大型上市公司(表1)。

其次,作者从FactSet Revere获得了全球供应链关系数据。基于每家公司的国际证券识别码(ISIN),作者识别出了被直接攻击公司的233个客户和320个供应商。第三,作者从Orbis收集了上述公司的资产负债表和损益表信息。最后,作者从美联储Y-14Q的企业贷款时间表中获得了银行对企业信贷的贷款级别信息。

识别策略

04

4.1企业层面的分析

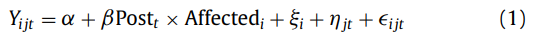

被NotPetya直接攻击的企业遭受了运营停滞,为了评估其对供应商和客户的影响,作者使用DID模型,具体设定如下:

其中,i表示企业;t表示时间,研究窗口期为2014至2018;j表示和公司i位于同一国家、1/4企业规模、2分位行业的组别。Yijt为被解释变量,包括息税前利润与总资产的比率、长期债务与总资产的比率、流动比率三个指标。Affecti为虚拟变量,如果与企业i(作为供应商和客户时)建立供应链关系的公司受到NotPetya的直接攻击,则赋值为1,反之为0。Postt为虚拟变量,当其为2017年和2018年时赋值为1。ξi为企业固定效应,ηjt为和企业i位于同一国家、1/4企业规模、2分位行业的固定效应。标准误聚类在国家和行业层面。

4.2贷款层面的分析

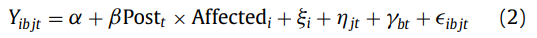

为了检验NotPetya的间接冲击对客户和供应商银行信贷的影响,作者构建了如下模型:

其中,i表示企业;b表示银行;t表示季度,窗口期为2014Q1至2018Q4;j表示和公司i位于同一国家、1/4企业规模、2分位行业的组别。Affecti和Postt的设定同模型(1)。γbt为银行季度固定效应,用于控制银行对信贷供给的特定冲击。Yibjt为被解释变量,包括银行对企业承诺信贷总额的对数、承诺信贷额度被提取的份额、利差、银行对借款人的主观违约概率、不良贷款(虚拟变量)、承诺风险敞口的到期日、抵押品金额。标准误差在行业和银行层面。

实证结果

5.1网络攻击的传播

表3报告了受影响的客户(Panel A)和受影响的供应商(Panel B)的估计结果。Panel A结果显示,由网络攻击引起的运营停滞通过供应链传播至下游客户,导致客户的盈利能力显著降低。通过估计,作者指出,受到网络直接攻击的企业遭受了18亿美元的损失,而其下游客户则遭受了73亿美元的损失。Panel B结果显示,上述影响对供应商不显著,这与供应链传播文献的结果一致。

5.2供应链脆弱性

作者进一步考虑了哪些供应链特征会使客户更容易受到网络攻击带来的间接影响。作者认为如果客户无法轻易找到可替代的供应商,那么这些客户就更容易遭受突然中断的影响。对此,表4的结果也支持了上述猜想,当客户在同行业内有5个及以上可供选择的供应商时,那么其将不会受到显著影响。

5.3流动性风险管理

接下来作者考察了受影响的客户如何应对这一冲击。为了支付固定和可变成本,受影响的客户可能会使用内部流动性或增加外部借款。对此,作者在表5中考察了客户流动比率和债务占比的变化。结果和预期一致,为了应对冲击,受影响的客户同时依赖内部流动性和外部借款。

5.4银行信贷

先前的研究表明,受影响的客户增加了对外部融资的依赖。作者进一步考察了银行信贷这一企业最灵活的外部融资方式在其中的作用。首先,作者考察了受影响的客户是否会增加从银行的贷款,无论是进行新的贷款还是提取信用额度。其中,信用额度是一种短期工具,通常在到期时进行续约。由于受影响的客户遭受了负面冲击,因此作者认为这些企业的信用额度在续约时可能面临缩减或者较高的利差。表7结果显示(其中CL Renewalib为虚拟变量,当企业i在银行b有信用额度且在受到冲击后发生了续约则取值为1),受影响的客户大幅增加了他们的信贷总额,其代价是银行在续约时向其收取了更高的利率。

5.5动态供应链响应

由于NotPetya攻击使客户可能面临供应商停滞数周的困境,因此作者进一步考察了供应链的动态调整问题。首先,作者发现受影响的客户不会立即结束与直接受到攻击的供应商的贸易关系。但是,其可能在中期选择终止与直接受到攻击的供应商的关系。其次,受影响的客户在网络攻击后不久显著增加了替代性供应商的数量,特别是那些网络安全系数较高的替代性供应商的数量。

结论

06

作者研究了历史上最具破坏性的网络攻击对供应链的影响。该文具有以下几点政策启示。首先,该文研究结果显示了对网络安全的迫切需求,包括需要对网络基础设施进行更多的划分,以及需要对第三方供应商的网络安全进行更多的审查。其次,企业需要改进其风险管理和应急计划,以便在任何供应商无法提供商品和服务的情况下继续开展商业活动。第三,情报界应该对“NotPetya”这种规模的网络攻击建立可靠的威慑,以确保攻击不会超出预期范围。

上一篇:无

下一篇:关于ChatGPT与人机关系